Sumário

Algumas das principais razões para priorizar tanto a segurança do dispositivo quanto do navegador;

As ameaças cibernéticas estão mais sofisticadas do que nunca. Em uma empresa, as consequências de uma violação de dados podem ser devastadoras. Possuir um software de segurança já é um ótimo começo, mas sozinho não é mais o suficiente.

Aplicar camadas adicionais de segurança é uma ótima abordagem para manter a integridade de qualquer sistema corporativo, evitar incidentes e reforçar todas as pontas. Ou seja, se uma das camadas não funcionar, uma outra estará ativa para preservar seus negócios.

A defesa deve incluir backup, endpoint, rede, mas duas outras ‘etapas’ merecem destaque aqui, principalmente quando falamos em dispositivos móveis: o bloqueio do dispositivo e o bloqueio do navegador.

Diferentes, mas complementares, enquanto o sistema de bloqueio do dispositivo protege o device, o do navegador é voltado para a segurança da navegação na web.

Bloqueio de dispositivo

O bloqueio do dispositivo é chamado de Modo Kiosk, ‘Launcher personalizado’ ou ‘Lockdown’. Essencial cada vez mais no cenário atual, como o próprio nome sugere, é especialmente útil para transformar o equipamento em um ‘quiosque digital’, além de possuir diversas outras utilidades.

O Lockdown possibilita atualizar o sistema operacional remotamente, impede a adulteração das configurações do dispositivo, envia notificações quando os aparelhos saem da conformidade, além de bloquear determinados aplicativos e aparelhos administrados por uma ferramenta de MDM.

As vantagens incluem segurança aprimorada, maior controle e melhor desempenho do dispositivo. Ao restringir o acesso a certos recursos e apps, é possível impedir usuários não autorizados a informações confidenciais, manter a conformidade com os regulamentos, além de evitar que dispositivos fiquem lentos ou inativos por muito tempo.

O bloqueio do dispositivo é aplicável em situações como:

- Para restringir o acesso a determinados aplicativos e dados, cumprir os regulamentos corporativos e proteger a privacidade do usuário;

- Impedir o acesso não autorizado a projetos, ferramentas de gerenciamento de projetos e outros dados confidenciais, minimizando assim o risco de vazamentos de informações;

- Restringir o acesso às mídias sociais e outros aplicativos que distraem para melhorar o foco e a produtividade;

Bloqueio do navegador

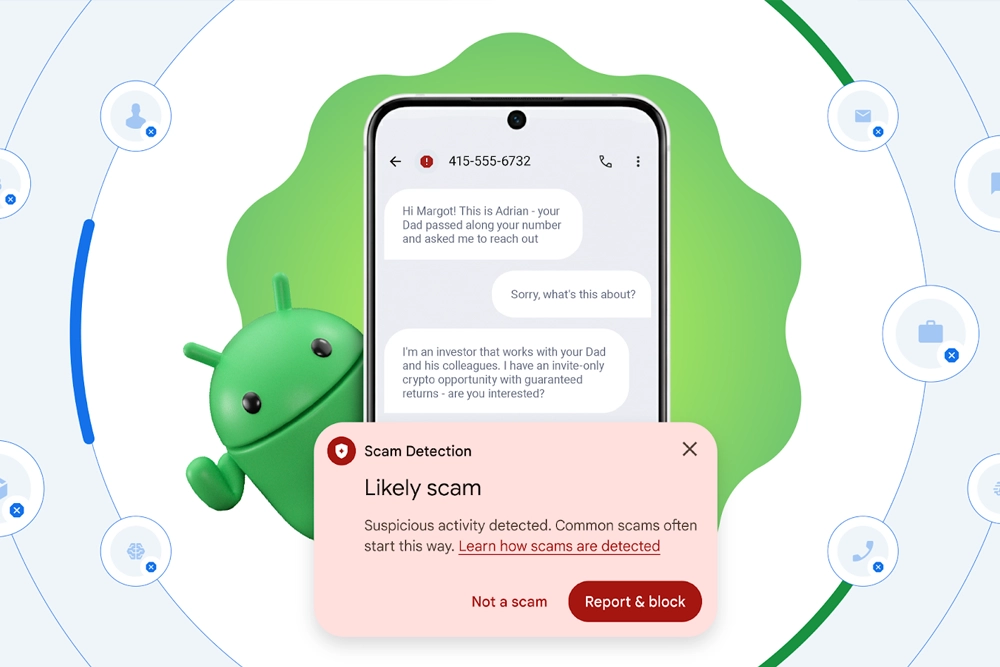

Já o bloqueio do navegador limita a funcionalidade dos navegadores da web, restringe o acesso a sites e funcionalidades específicas, aplica as configurações determinadas pela organização, controla a duração das sessões do usuário, define uma página inicial a todos, entre outras funcionalidades.

Este recurso pode ser útil para impedir que os usuários visitem sites maliciosos, baixem acidentalmente malware ou naveguem em sites de phishing. Ele simplifica o gerenciamento, o desenvolvimento e a execução de padrões de segurança.

O bloqueio do navegador é aplicável em situações como:

- Em ambientes de pesquisa e desenvolvimento, para limitar o acesso a sites e recursos externos, impedindo que os funcionários compartilhem informações confidenciais, de propriedade intelectual e mantenham a integridade dos dados;

- Indústrias com requisitos regulatórios rigorosos, como empresas farmacêuticas ou instituições financeiras, para restringir o acesso a sites ou fontes não compatíveis que possam representar riscos legais ou de conformidade;

Bloquear ou não bloquear?

Mesmo sabendo que estes bloqueios ajudam na transformação digital contínua das equipes de TI, dão suporte, trazem eficiência para a organização ao solucionar possíveis problemas e oferecem produtividade, muitos profissionais ainda tem dúvida se realmente precisam de ambos os mecanismos.

Algumas das principais razões para priorizar tanto a segurança do dispositivo quanto do navegador são:

- Proteção de dados sensíveis;

- Prevenção de acesso não autorizado;

- Proteção contra malware e vírus;

- Garantia da conformidade de acordo com os regulamentos;

- Outros benefícios;

MDM não é mais uma opção; é ferramenta indispensável.

Por que Urmobo?

Um dos maiores benefícios do MDM é a proteção em várias camadas, do armazenamento, à troca de informações, aos ativos de uma empresa. Se você está considerando o bloqueio de dispositivos ou o bloqueio do navegador, ou uma combinação de ambos, Urmobo pode te ajudar.

Com tantas possibilidades, é hora de descobrir, na prática, como maximizar a segurança dos seus negócios. Faça nosso teste gratuito!