UEM com Inteligência Artificial: da gestão reativa à operação preditiva

O número de dispositivos corporativos cresce de forma exponencial. Smartphones, notebooks, coletores de dados, dispositivos de ponto de venda e…

O número de dispositivos corporativos cresce de forma exponencial. Smartphones, notebooks, coletores de dados, dispositivos de ponto de venda e…

O Google publica anualmente o Android Security Paper — um documento técnico denso que detalha cada camada de segurança da…

O problema não é um novo malware. O problema é operar Android corporativo sem gerenciamento de dispositivos móveis, MDM, EMM…

A perda de dispositivos corporativos é um dos riscos mais caros e subestimados para empresas. Muito além do valor do…

Se você utiliza o Meraki Systems Manager (SM) em produção, é pouco provável que esteja procurando apenas “trocar de MDM”.…

A digitalização transformou soluções SaaS em infraestrutura crítica. Tribunais movimentam milhares de processos online diariamente. Forças policiais dependem de dispositivos…

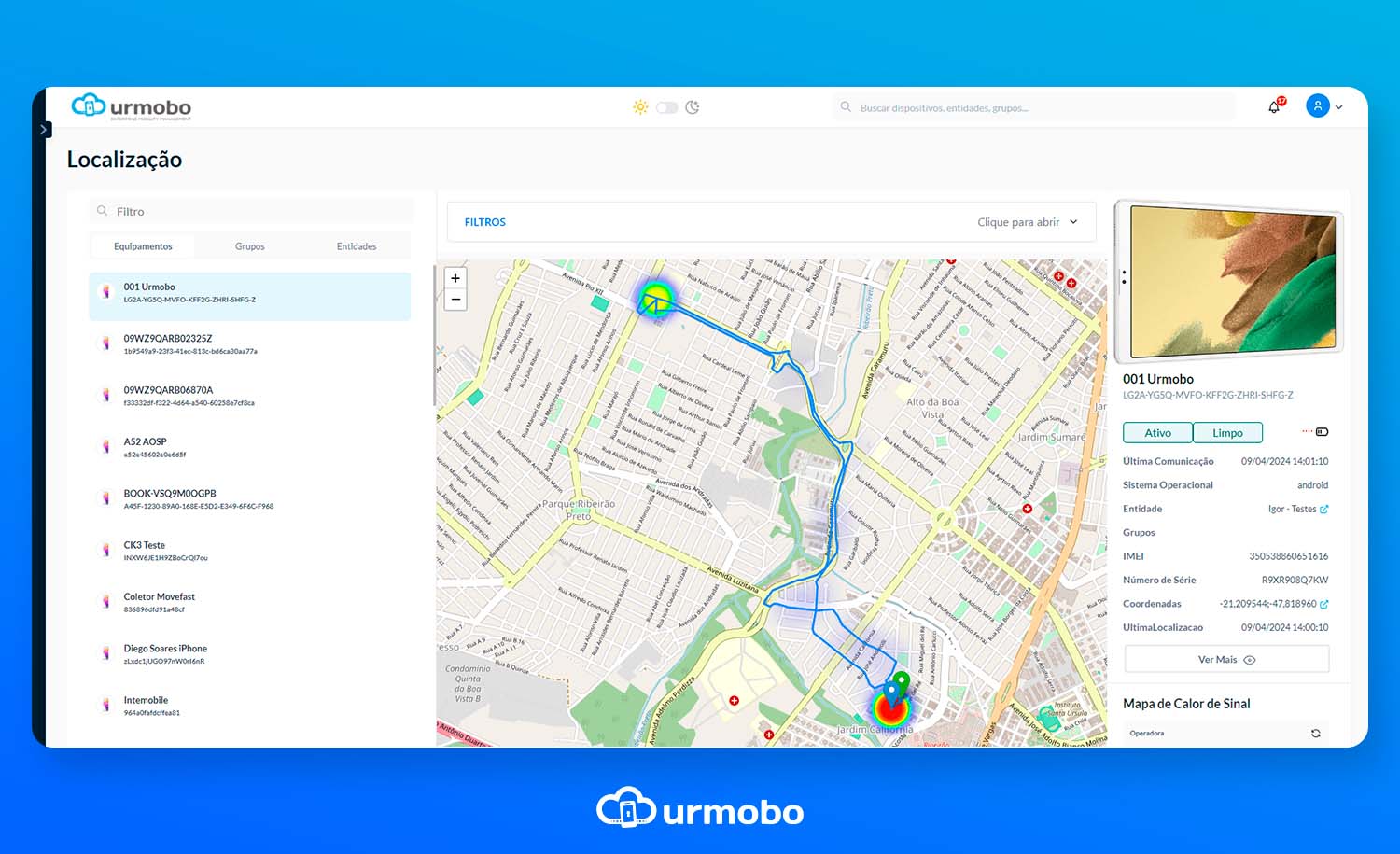

O mapa de calor de deslocamento é uma ferramenta que oferece informações valiosas sobre as movimentações e interações de dispositivos…