Sumário

O ChromeOS foi projetado de forma personalizada para tornar a segurança Zero Trust simples e fácil de implementar;

Com as ameaças cibernéticas em constante evolução, as empresas enfrentam um desafio cada vez maior na proteção de seus dados e informações. O cenário atual vai muito além de simples vírus e malwares, e as tradicionais medidas de segurança baseadas em perímetro já não são suficientes.

Dentro de um ecossistema complexo, o foco se amplia para enfrentar sofisticados ataques, ransomwares e phishings altamente direcionados, e até mesmo ameaças baseadas em inteligência artificial. A interconexão cada vez maior entre dispositivos e sistemas torna essa batalha ainda mais difícil.

Aqui, há uma questão fundamental com a qual as organizações modernas hoje devem lidar: como aproveitar as oportunidades e a mobilidade dos negócios sem ser exposta a riscos crescentes? Ao invés de esperar para reagir, é preciso uma estratégia de segurança adaptável que se antecipe de forma proativa. É aí que entra o Zero Trust.

O que é segurança de confiança zero?

O modelo Zero Trust (confiança zero) opera sob o princípio de “nunca confiar, sempre verificar” e parte da premissa de que nenhuma pessoa ou dispositivo deve ser confiável por padrão, mesmo que já estejam dentro da rede de uma organização.

A proposta assume que as ameaças podem ter origem em qualquer lugar. Por isso, toda solicitação de acesso é tratada como um potencial perigo, até ser inspecionada, autenticada e verificada.

A abordagem incentiva as empresas a adotarem uma postura de prevenção proativa, em vez de depender apenas da detecção de ameaças, reforça a segurança do ambiente de TI, permite que a força de trabalho móvel e remota se conecte aos recursos, minimizando os riscos.

Qual a relação do Zero Trust com a segurança corporativa?

Ao validar um dispositivo ou estabelecer o contexto de um usuário, o sistema verifica as autorizações de apps e da rede, detecta e corrige ameaças antes de conceder acesso. Por essa razão, o Zero Trust tem forte relação com a segurança corporativa.

Essa abordagem é especialmente importante para empresas que enfrentam desafios em proteger informações confidenciais e sistemas contra ameaças internas e externas. Para que funcione bem, o ChromeOS ajuda a facilitar este processo, ao implementar a segurança Zero Trust por meio dos seguintes princípios:

Antecipando o Ataque

Suponha que os invasores tenham como alvo sua organização. O ChromeOS estabelece uma estratégia de segurança proativa que protege usuários, dados e dispositivos.

Minimiza a superfície de ataque, armazena dados na nuvem e garante explicitamente a segurança do dispositivo antes de conceder acesso.

Autenticação robusta

Toda tentativa de acesso é verificada antes de ser autorizada. A arquitetura de segurança Zero Trust do ChromeOS considera uma série de sinais com base em critérios específicos para uma autenticação robusta.

Ao invés de basear o acesso no registro da rede corporativa, o sistema verifica a integridade do dispositivo, localização do usuário e tentativas de ação, por exemplo, para ajudar a estabelecer a confiança.

Monitoramento Proativo

O sistema monitora continuamente seu dispositivo e o cenário de dados para identificar anomalias. Garante visibilidade completa sobre dados confidenciais, origens, como se movem pela rede e quem tem acesso a eles.

Assim, é possível coletar insights sobre o uso de dispositivos, comportamentos de aplicativos e ameaças emergentes e utilizar esses dados para ajustar políticas de forma proativa, resolver vulnerabilidades e responder rapidamente a possíveis ataques.

- Maior visibilidade;

- Limita o raio de impacto das violações;

- Controle de acesso em ambientes modernos de TI;

- Segurança consistente e adaptável;

- Redução da superfície de ataque e dos riscos;

- Conformidade contínua;

Como o ChromeOS permite abordagem de segurança Zero Trust?

Endpoints, como laptops, smartphones e dispositivos IoT, representam uma importante superfície de ataque. E o ChromeOS foi desenvolvido para atender a todas as necessidades de uma organização que segue os princípios de Zero Trust.

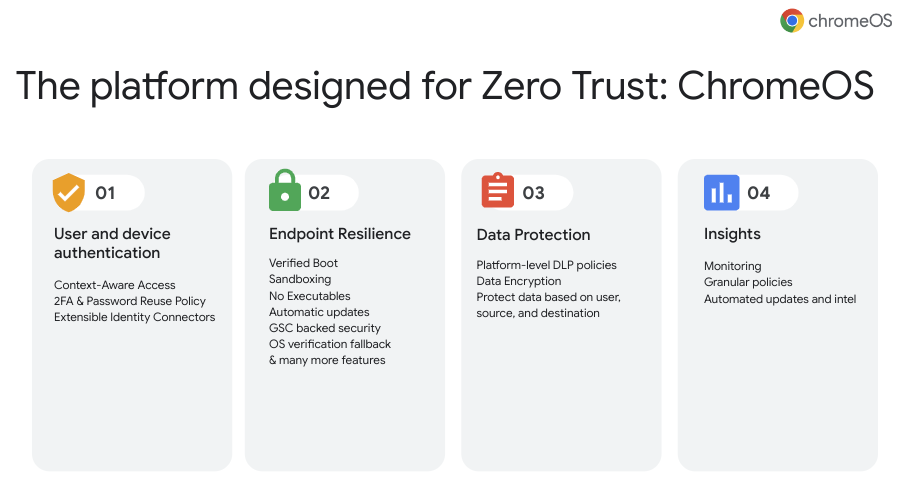

- Autenticação de usuário e dispositivo: no ChromeOS, as contas na nuvem são inseparáveis da experiência do usuário. Cada dispositivo ChromeOS inclui um chip de segurança do Google que fornece uma identidade forte baseada em hardware, garantindo que apenas dispositivos confiáveis possam acessar seus recursos;

- Resiliência de endpoints: o ChromeOS fornece diversas camadas de proteção nos próprios endpoints, garantindo que a violação de uma defesa não comprometa automaticamente todo o sistema;

- Proteção de dados: proteja dados confidenciais no nível da plataforma no ChromeOS, aplicando políticas baseadas em regras, dependendo do destino dos dados, origem ou grupo de usuários que podem impedir a cópia, download USB e impressão ou captura de tela;

- Insights: com relatórios granulares no painel de segurança de sua preferência, as organizações podem monitorar eventos de dispositivos, o comportamento do usuário e a movimentação de dados confidenciais em seu cenário;

>>O que é segurança de endpoint e como o ChromeOS protege seus dispositivos?

Confiança Zero sem complicações

O ChromeOS foi projetado de forma personalizada para tornar a segurança Zero Trust simples e fácil de implementar. Recursos como inicialização verificada e sandboxing já vêm prontos para uso e protegem dados, dispositivos e usuários em ambientes de trabalho híbridos.

Os dados no dispositivo são criptografados por padrão, protegendo-os contra acesso não autorizado, mesmo se o dispositivo for perdido ou roubado.

Os recursos de segurança do ChromeOS criam um ambiente operacional robusto e resistente a vetores de ataque comuns, dificultando a propagação de ameaças.

O gerenciamento de dispositivos ChromeOS simplifica atualizações, aplicação de políticas e monitoramento de dispositivos, reduzindo a sobrecarga administrativa e permitindo segurança consistente em toda a empresa.

Gerenciamento Chrome OS com Urmobo

A flexibilidade do ChromeOS, combinada com recursos de gerenciamento Urmobo permite que funcionários trabalhem extraindo o máximo valor dos dados, em qualquer lugar.

A proteção dos endpoints é reforçada por um conjunto de práticas e tecnologias contra softwares maliciosos e ataques indesejados.

As equipes de TI ainda centralizam a gestão dos ativos distribuídos, minimizam a necessidade de manutenção, suporte e intervenção, reduzindo custos e aumentando a produtividade da empresa.

Para saber mais sobre como o ChromeOS pode ajudar sua empresa a prosperar, entre em contato com a nossa equipe.

Fonte: Cloud Google Blog