Uma abordagem centrada em dispositivos móveis e segurança Zero Trust é o caminho a seguir

Quando falamos em confiança sabemos que isso é algo que deve ser conquistado, seja na vida real ou dentro de uma empresa. Na pandemia, como tivemos aumento do trabalho remoto e da mobilidade corporativa, uma ênfase maior foi dada à segurança dos dados e informações, além de como as organizações deveriam gerenciar e proteger melhor os acessos aos seus dispositivos, já que a maioria dos funcionários passa muito pouco ou nenhum tempo no escritório.

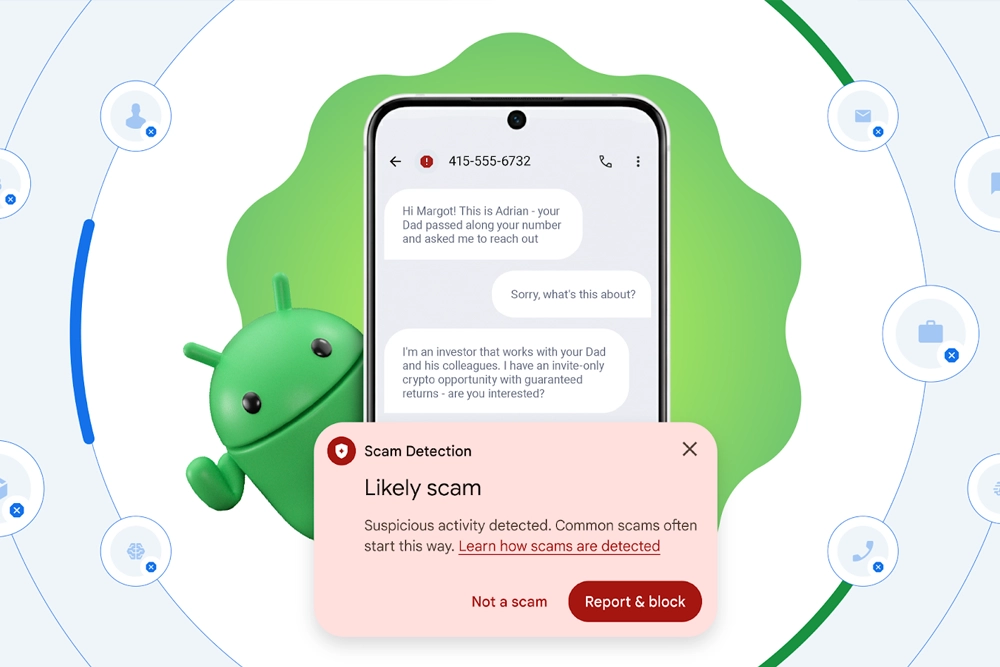

O cenário despertou o interesse no modelo de segurança Zero Trust, que se baseia na premissa de que o acesso aos recursos corporativos devem ser verificados continuamente.

O QUE É ZERO TRUST?

O modelo Zero Trust de segurança de TI quer dizer que ninguém é confiável por padrão, estando dentro ou fora de uma rede corporativa. A verificação constante, neste modelo, é a única forma de prevenção aos ataques cibernéticos por parte de qualquer organização. Isso significa que nenhum dispositivo, usuário ou aplicativo que tenta acessar sua arquitetura pode ser considerado seguro.

O Zero Trust permite que uma força de trabalho móvel e remota se conecte com segurança aos recursos da empresa de praticamente qualquer lugar. Os dispositivos são examinados antes e as empresas podem usar controles rígidos e granulares para especificar o nível de acesso, estejam os dispositivos conectados a uma rede corporativa, em casa ou em outro espaço.

Existem três pontos fundamentais que qualquer organização deve estabelecer para implementar o modelo Zero Trust. São eles:

- Visibilidade: é necessário identificar os dispositivos e ativos que devem ser protegidos e monitorá-los. Não é possível proteger um recurso que não sabemos que existe, portanto, é fundamental ter visibilidade de todos os recursos que pertencem à organização ou que têm acesso a ela.

- Políticas: é fundamental implementar controles que permitam que apenas pessoas específicas tenham acesso a entidades específicas sob condições específicas. Resumindo, são necessários controles minuciosos.

- Automação: a automação de processos garante a correta aplicação das políticas e permite a rápida aplicação de medidas contra possíveis desvios.

O sistema então valida o dispositivo, estabelece o contexto do usuário, verifica a autorização do aplicativo, verifica a rede, detecta e corrige ameaças antes de conceder acesso seguro a um dispositivo ou usuário.

Como o Android permite uma abordagem de segurança Zero Trust

O Android fornece uma variedade de sinais que os administradores podem usar na construção de sistemas para verificar a segurança e integridade dos dispositivos. Em um modelo Zero Trust, esses sinais são usados para avaliar se um dispositivo deve ter permissão para acessar informações corporativas. Eles são:

- Quem está tentando acessar um determinado recurso – temos certeza de que este é de fato o dispositivo e a pessoa certos?

- Que recurso eles estão tentando acessar — este recurso está restrito a um público ou região selecionados?

- Quando eles estão tentando acessá-lo – durante o expediente ou após o expediente?

- De onde eles estão tentando acessá-lo – estão em sua região normal ou viajando?

- Como eles estão tentando acessá-lo – eles estão acessando de um aplicativo da web ou aplicativo nativo, o dispositivo é totalmente gerenciado ou BYOD?

- Por que eles precisam acessá-las – é alguém que normalmente acessa essas informações?

Depois de já analisar os sinais de segurança do dispositivo e o contexto junto com a segurança Zero Trust, podemos decidir como controlar o acesso às informações. O que torna o Android único como um endpoint Zero Trust é que, ao contrário de outros sistemas operacionais, no Android o acesso a esses sinais pode ser delegado para que cada componente atue como ponto de aplicação.

A primeira etapa para alcançar a segurança Zero Trust é provisionar com segurança os dispositivos para os usuários com a solução da Urmobo. Com a Urmobo, você pode integrar facilmente seus dispositivos usando uma variedade de métodos. Tanto BYOD quanto dispositivos corporativos podem ser registrados remotamente usando serviços como o Android Zero Touch Enrollment.

O provisionamento dos dispositivos usando Urmobo dá ao administrador de TI o controle para atribuir os usuários aos dispositivos correspondentes, estabelecendo a confiança do dispositivo e do usuário. Assim que tivermos identidades para todos os dispositivos que acessam recursos corporativos, queremos garantir que eles atendam aos requisitos mínimos de segurança definidos por sua organização antes que o acesso seja concedido.

Assim, fornecemos uma plataforma empresarial de ponta a ponta que pode ajudar a fechar a lacuna dos ataques e mudanças comportamentais dos usuários que cada empresa enfrenta hoje.

Tem dúvidas? Quer saber como a Urmobo pode te ajudar com a instalação Zero Trust na sua empresa? Fale conosco agora mesmo!